更新日|2025/09/29

2024年のクレジットカード不正利用の被害額は、過去最多の年間約555億円※に上り、統計開始以来最悪となりました。その不正利用につながるクレジットカード情報詐取の手口の一つが「クレジットマスターアタック」(クレマスアタック)といわれる手法です。

現在、業種商材に関わらず被害が急増しており、EC事業者は、早急な対策を講じることが重要です。

※出典:一般社団法人日本クレジット協会「クレジットカード不正利用被害の発生状況」

本記事では、クレジットマスターの不正アクセスを受けるとどのような被害が生じるのか、また、その対策についてご紹介します。

この記事の目次

クレジットマスターアタックとは何?

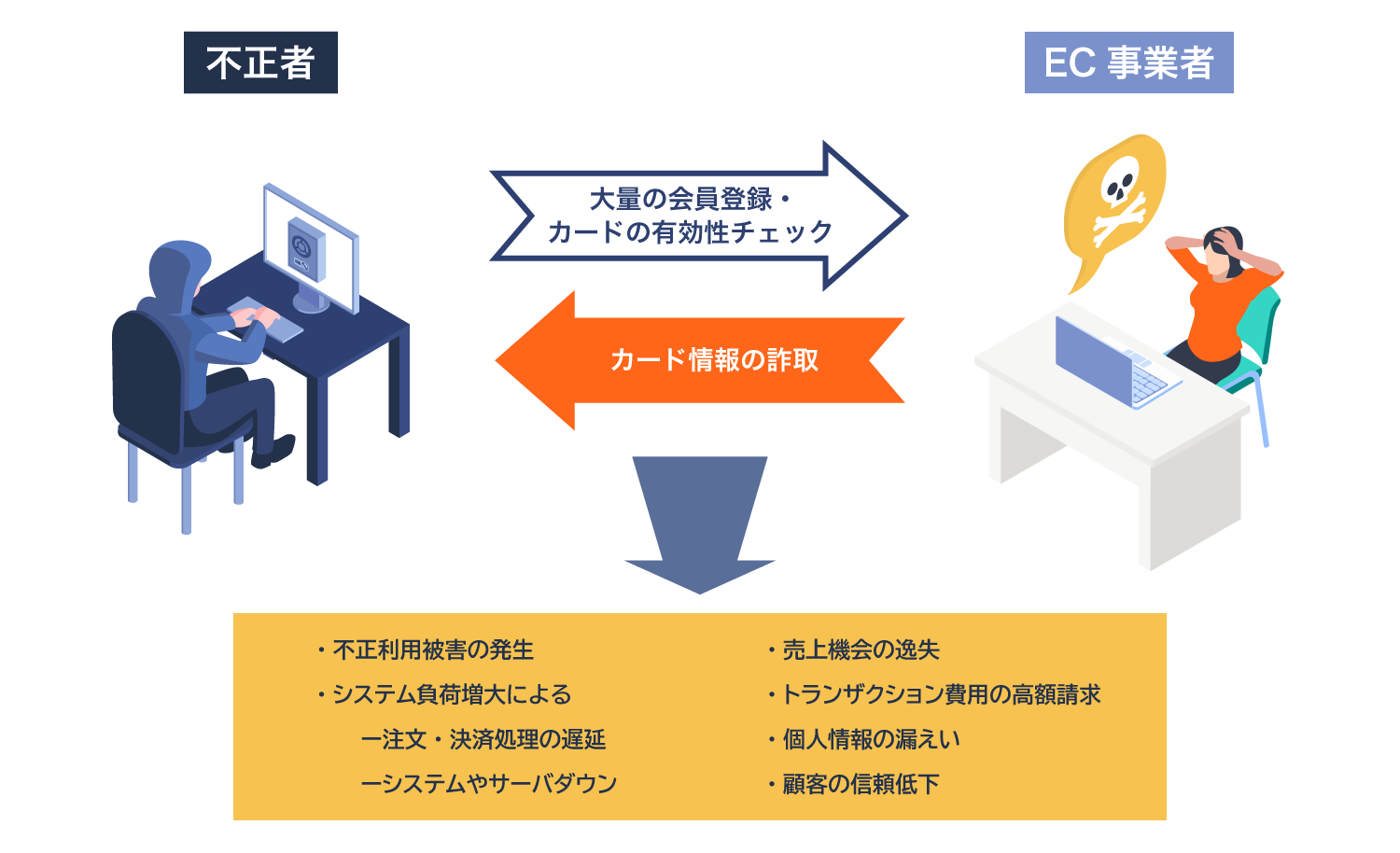

クレジットマスターアタックとは、クレジットカード番号の規則性を悪用し、コンピュータープログラムなどを用いて有効なカード番号を推測・生成し、ECサイトなどに不正アクセスを行う攻撃手法です。実際のカード所有者の情報を入手しなくても不正利用が可能であるため、被害に気づくまでに時間がかかることもあります。

この手法は2000年代初頭から存在していますが、近年では手法の巧妙化と自動化によって急速に拡大しています。特にECサイトなどカード情報が使われる場面では、セキュリティの弱いシステムが標的になりやすく、より一層の警戒が必要です。

クレジットマスターアタックの手口とは

クレジットマスターアタックは、クレジットカードの番号規則に基づいて、プログラムを使って無作為にカード番号を生成し、その番号が実際に利用できるかをECサイトの決済ページなどで試すという手法です。

攻撃者は、対象のサイトに対して短時間で多数のトランザクション※を発生させ、一部の有効なカード番号が判明すると、それらを利用して不正に商品やサービスを購入します。多くの場合、本人認証が実装されていないサイトが狙われやすくなります。

この攻撃は「静かに」「自動化されたbot」によって実行されるため、通常のユーザーアクションに紛れて検知が遅れる可能性もあります。

※トランザクション:事業者サーバーから要求された決済データに対し、その返答として決済結果を戻す一連の処理の流れ。

急増するクレジットマスターアタック

2024年のクレジットカード不正利用の被害額は、過去最多の年間約550億円※に上り、統計開始以来最悪となりました。 被害額の内訳をみると、そのほとんど(92.5%)をインターネット取引における「番号盗用」の被害が占めています。(一般社団法人日本クレジット協会調べ)

これは、クレジットマスターアタックを含む被害が依然として深刻であることを示しています。特に、セキュリティ対策が甘いECサイトが狙われる傾向があり、事業者側のリスク管理が追いついていないケースもあります。対策が不十分な場合、1日で数千回以上のアタックが集中し、サイトの稼働や決済機能に大きな支障をきたす可能性もあります。

クレジットマスターアタックによるECサイトへの被害

トランザクション費用の高額請求

カード情報を割り出すための大量の与信リクエストが発生することで、本来不要なトランザクション費用が請求されてしまいます。

システム負荷増大による売上機会の逸失

大量アクセスによりシステム負荷が増大し、注文や決済の処理に遅延が発生することで顧客が離脱したり、受注ができなくなったりする可能性があります。

高負荷はシステムダウンにもつながり、ECサイトが利用できなくなるケースや、大量アクセスを確認した決済代行会社やカード会社から、カード決済の停止を求められることもあります。そうなれば、その間の受注はできないため、大きな損失につながります。

さらに決済や注文受付ができなかった顧客からの問い合わせ対応に追われることになりかねません。

カード決済の停止

クレジットマスターアタックにより、大量アクセスを確認した決済代行会社やカード会社から、カード決済の一時停止の措置が行われることがあります。そうなれば、その期間は EC サイト上で顧客に対するクレジットカード決済サービスや受注を一切提供できなくなり、大きな損失につながります。

オーソリ承認率の低下による売上ダウン

クレジットマスター(クレマス)をはじめとする不正利用が多発すると、カード会社がモニタリングの基準値を厳格化します。すると、与信に問題がない取引であっても決済エラーになるケースが増加します。真正ユーザーの購入を阻害し、売上ダウンに直結します。

深刻なケースの場合、半分以上の決済がエラーになることもあります。

さらに一度下がったオーソリ承認率は、クレマス等が減ってもすぐには回復しない傾向があります。

オーソリとは:「オーソリ(オーソリゼーション)」とは、信用照会などとも呼ばれ、カード会社に利用者の与信情報を照会し、クレジットカードで決済ができるかを確認する作業です。

参考:https://www.veritrans.co.jp/tips/column/authorization.html

顧客の信頼低下

通常利用していたECサイトやクレジットカード決済が利用できなくなれば、顧客からの信頼は低下し、顧客離れの大きな要因となります。

クレジットマスターの更なる攻撃の標的になる

小規模のアタックを放置していると、不正者から「このサイトはセキュリティ意識が低いサイトだ」と認識されます。

すると、大量アタックやサイトの改ざん、個人情報の漏えいなど、より深刻な攻撃を受けやすくなります。そういった攻撃を受けると、フォレンジック調査(※)や被害補償、カード再発行費用など、莫大なコストと時間がかかるうえに、社会的信用も失墜し、最悪の場合事業継続に関わる深刻なダメージを負う可能性もあります。

クレジットカード不正利用被害の発生状況

クレジットマスターアタックの対策方法

クレジットマスターの被害に遭わないための対策としては、複数の防御策を組み合わせた多層的なセキュリティ対策が求められます。

以下に詳しく説明します。

3Dセキュアの導入

3Dセキュア(EMV3-DセキュアEMV 3Dセキュア)は、クレジットカード決済時に本人認証を行うカード会社のサービスです。カード会社のリスク判断によって、必要に応じてパスワード入力等を求めることで取引の安全性を高める仕組みです。

CAPTCHA認証の導入

クレマスはBot (自動化されたプログラム) によって機械的に実行されるケースがありますが、 CAPTCHA認証/reCAPTCHA認証は、 Botからの注文ではないことを判断する仕組みです。文字認証や画像認証などでユーザーに対して対応を求めるため、Bot対策に効果があります。

入力回数の制限

ECサイトのクレジットカード情報を登録・変更するページや決済ページにおいて、カード情報を入力する回数を制限する対策です。クレマスはカード情報の入力を連続して続ける手法であるため効果が期待できます。 また、入力回数を制限すればサーバーダウンのリスクも減少します。

不正検知システムの導入

AIやルールベースによって取引の異常を自動検知する不正検知システム(FDS)を導入することで、攻撃兆候をいち早く察知できます。高リスクのIPや異常な取引パターンを即時ブロックできます。

一次対応

| 対策 | 内容 |

|---|---|

| 不審なIPアドレスからのアクセス制限 | 不審なIPアドレスを特定し、アクセス制限を実施する。 |

| 不審なユーザーアカウントの停止 | 不正が疑われる取引に紐づくアカウントやメールアドレスなどを特定し、停止する |

ツールを利用した恒常的な対応

| 対策 | 内容 |

|---|---|

| EMV-3Dセキュア認証 | 国際カードブランドが推奨する本人認証サービス。クレジットカード利用者の決済情報などをベースに、リスクが高いと判断される取引にのみ、端末認証やワンタイムパスワード、生体認証などの追加認証を実施(リスクベース認証)。かご落ちを防止しつつ、安全な取引が可能。また、不正利用が発生した場合、チャージバックが免除される。 |

| デバイス認証 | IPアドレスや個別端末情報などのデバイス情報を取得し、不正利用と判断したデバイスを制御する。 |

| 振る舞い認証 | あらかじめ設定した条件の数値を超えた際に特定の取引を制御する。 - 特定のIPアドレス、アカウント、カード番号等を使用した取引数 - 特定の電子メールアドレス・デバイスIDに対する使用カード数 - 特定のカードに対するIPアドレス数 |

| キャプチャ認証 | 画面に文字・数字・写真等を表示し、同項を入力させる画像認証を行う |

| 券面認証(セキュリティーコード) | カード情報入力とともにセキュリティーコードを追加入力させる。 |

モニタリングによる恒常的な対応

| 対策 | 内容 |

|---|---|

| ログインエラーのモニタリング | 誤ったユーザー名/パスワードによってログインエラーとなったアカウントをブロックする |

| 高リスク取引に対するレビュー | 一定の条件に合致した取引を高リスク取引として厳格なチェックを行う。 - 会員の属性と異なるタイムゾーンやブラウザ言語を示すIPアドレスおよびデバイス情報に紐づいた取引 - 複数の未決済取引があるIPアドレス - 不審なパスワードを使用したログインが実施されたアカウント |

| 高リスクカード番号帯に対する措置 | 海外からの不正決済など、特にリスクが高いと判断されたカード番号帯についてはオーソリ送信の際に一時停止を行う。 |

クレジットマスターアタックの被害を受けたらどうすればいいのか

万が一、自社サイトがクレジットマスターアタックの被害に遭ってしまった場合は、迅速な対応が被害拡大の防止と信用回復の鍵になります。ここでは、被害発覚後に行うべき基本的な対応手順について説明します。

決済代行会社・カード会社の調査依頼にすぐに対応する

まず行うべきは、決済代行会社・カード会社の調査依頼にすぐに対応することです。クレマス発生は決済代行会社やカード会社が検知し、事業者はその連絡を受けて認識することが多いです。状況の説明と被害内容を共有し、指示に従ってください。

カード会社は、不正利用を把握することで他の被害拡大を防ぐ対応に入ります。事業者側も誠意ある対応をとることで、顧客信頼の損失を最小限に抑えられます。

カード決済を一時停止する

可能であれば、一時的にクレジットカード決済機能を停止する判断がも重要です。一時停止することで、更なる被害拡大を防ぐとともに、社内での原因分析や対策実施のための時間を確保することができます。利用再開時には、事前に対策が強化されたことを顧客に周知すると安心感を与えられます。

不正取引の疑いがあるIPアドレスの遮断、アカウントの停止

明らかに不自然な取引を繰り返すアカウントについては、速やかに利用停止措置を講じる必要があります。また、ほとんどのクレマスは海外サーバーからアクセスしていますので、海外との取引がないECサイトは海外のIPアドレスを遮断することが効果的です。運用体制と連携した監視が重要です。

不セキュリティ強化などの不正対策を行う

被害の再発防止には、サイト全体のセキュリティ体制を見直すことが不可欠です。bot対策、入力制限、3Dセキュアの導入など、すでに紹介した各種防御策を速やかに適用してください。

あわせて、サーバーログの分析や第三者による脆弱性診断を受けることも推奨されます。再発リスクを評価し、攻撃者にとって“侵入困難なサイト”であることを示す構造に移行することが重要です。

まとめ

不正者はあらゆるサイトを攻撃してきます。「自分のサイトは大丈夫」と考えずに、上記の自衛対策を早急に施すことが重要です。

記事で紹介した複数の対策を実施できるソリューションとして「不正検知サービス」があります。

DGFTおよびグループ会社のDGビジネステクノロジーでは、それぞれのEC事業者の業態にあった複数の不正検知サービスを提供していますので、お気軽にお問い合わせください。

- DGビジネステクノロジー

https://www.dgbt.jp/

クレジットマスターアタックに関するよくある質問

クレジットマスターとはどういう意味ですか?

「クレジットマスター」とは、クレジットカード番号の規則性を解析し、有効なカード番号を推測・生成してしまう行為またはプログラムのことを指します。暗証番号やセキュリティコードの取得を伴わない点で、フィッシングやスキミングとは異なる手口です。

実際にはこれを利用して、**自動化された攻撃(=クレジットマスターアタック)**が行われ、カード情報が不正に使用される被害が発生します。

お問い合わせ

お問い合わせ