更新日|2026/01/28

この記事の目次

PCI DSSとは?始めに押さえるポイント

- PCI DSSは、クレジットカード情報を安全に取り扱うために策定された、クレジットカード業界のセキュリティ基準です。

- クレジットカードを扱う全ての事業者が適用対象となります。

- 企業のPCI DSSへの準拠は要件が厳しく費用もかかりますが、世界的には準拠する流れとなっている一方で、日本においては「カード情報の非保持化」対応を実施している事業者も少なくありません。

PCI DSSは、「PCIデータセキュリティスタンダード(Payment Card Industry Data Security Standard)」の略称で、国際カードブランド5社(American Express、Discover、JCB、MasterCard、VISA)が共同で設立したPCI SSC(Payment Card Industry Security Standards Council)によって運用、管理されています。

クレジットカードのセキュリティを強化推進する政府主導の取り組みである「クレジットカード・セキュリティガイドライン」(旧:クレジットカード取引におけるセキュリティ対策強化に向けた実行計画)が掲げる3本柱、「1.カード情報の漏えい対策」「2.偽装カードによる不正利用対策」「3.ECにおける不正利用対策」のうち、「1.カード情報の漏えい対策」として「PCI DSS準拠」または「カード情報の非保持化」が求められています。

PCI DSS制定の背景

クレジットカード決済の普及に伴い、カード会員情報や認証データ(カード裏面のセキュリティコード等)をめぐる不正利用・情報漏えいリスクが深刻化しました。こうした背景を踏まえ、カードブランドの発起により PCI Security Standards Council(PCI SSC)が主導して策定した国際的な情報セキュリティ基準が、PCI DSS(Payment Card Industry Data Security Standard)です。

本基準は、カード情報を「保管・処理・送信」するすべての組織に、最低限のセキュリティコントロールを義務付け、情報保護の水準を底上げする目的があります。

自社でのPCI DSS対応は現実的ではない?

PCI DSS認定取得には多くの場合、膨大なコストと時間が必要となるため、クレジットカード加盟店でのPCI DSS準拠はハードルが高いことが実情です。初回の認証取得後も、継続してPCI DSSに準拠した運用を行う必要があり、毎年の更新が必要となります。

費用面のハードル

以下は一般的なEC加盟店を想定した概算です。

- 初期費用:数千万円~

- 運用のための費用:月数百万円~

運用面のハードル

技術的要件だけでなく、従業員教育、第三者管理、システム変更時の影響評価、運用記録の維持など、組織横断的な体制構築が必要となります。

- 最新のセキュリティ脆弱性への対応

- セキュリティ監視、記録、保管

- システムや業務の運用手順書の遵守

- 上記に伴う従業員教育

- 年1回の継続審査

多くの事業者が「カード情報の非保持化」を選択

多くの事業者が選択しているのは、クレジットカード決済をPCI DSS準拠事業者に委託する方法です。実行計画では、PCI DSS準拠事業者と提携し、「カード情報の非保持化」を行えば、カード情報の保護に対応したとされています。

非保持化について詳しく知りたいという事業者様は、下記のコラムをご覧ください。

PCI DSSの適用事業者と範囲

カード情報を「保存、処理、または伝送する」企業であるカード加盟店、銀行、決済代行などを行うサービス・プロバイダーは、年間のカード取引量に応じてPCI DSSに準拠する必要があります。

PCI DSS準拠の対応が必要な事業者

- クレジットカード発行会社

- クレジットカード加盟店契約会社

- 決済代行業者等(決済代行会社、ECモール・ECシステム提供会社)

- コード決済事業者等(QRコード決済提供会社等)サービス・プロバイダー

- 加盟店

PCI DSSの適用範囲

PCI DSS のセキュリティ要件は、カード会員データ環境に含まれる、または接続されるすべてのシステムコンポーネントに適用されます。カード会員データ環境(CDE)は、カード会員データまたは機密認証データを保存、処理、または送信する人、処理、およびテクノロジーで構成されます。「システムコンポーネント」には、ネットワークデバイス、サーバー、コンピューター、アプリケーションが含まれます。(以下略)

PCI DSSでは上記のように定義されています。難解ですが、おおまかには下記になります。

- クレジットカードリーダー

- POSシステム

- そのほかクレジットカード決済に関連するシステムとネットワーク

- クレジットカード情報を含む書類

- オンラインでの注文や支払い情報のデータ

自社のシステムだけでなく、委託先の業務やシステムも含まれることがあります。

DGフィナンシャルテクノロジーの決済サービスについて詳しく知りたい方はこちら

PCI DSSの要件一覧

PCI DSSでは、クレジットカード情報を安全に取り扱うために、6つの目標とそれに対応する12の要件のもと、具体的な約400項目もの要求基準が定められています。

| 安全なネットワークの環境と維持 | |

|---|---|

| 要件1 | カード会員データを保護するために、ファイアウォールをインストールして構成を維持する |

| 要件2 | システムパスワードおよび他のセキュリティパラメータにベンダ提供のデフォルト値を使用しない |

| カード会員データの保護 | |

| 要件3 | 保存されるカード会員データを保護する |

| 要件4 | オープンな公共ネットワーク経由でカード会員データを伝送する場合、暗号化する |

| 脆弱性管理プログラムの整備 | |

| 要件5 | すべてのシステムをマルウェアから保護し、ウィルス対策ソフトウェアまたはプログラムを定期的に更新する |

| 要件6 | 安全性の高いシステムとアプリケーションを開発し、保守する |

| 強力なアクセス制御手法の導入 | |

| 要件7 | カード会員データへのアクセスを、業務上必要な範囲内に制限する |

| 要件8 | システムコンポーネントへのアクセスを確認・許可する |

| 要件9 | カード会員データへの物理アクセスを制限する |

| ネットワークの定期的な監視およびテスト | |

| 要件10 | ネットワークリソースおよびカード会員データへのすべてのアクセスを追跡および監視する |

| 要件11 | セキュリティシステムおよびプロセスを定期的にテストする |

| 情報セキュリティポリシーの整備 | |

| 要件12 | すべての担当者の情報セキュリティに対応するポリシーを維持する |

PCI DSSの認定取得方法

PCI DSSの認定取得方法は、カード情報の取扱い形態や規模によって、いくつかの方法があります。いずれか1つの適用というわけでなく、カード情報の取扱い規模や事業形態によって、複数を実施する必要があります。

訪問審査

認定された審査機関(QSA=Qualified Security Assessor)による訪問審査を受けて、認証を取得します。カード発行会社など、クレジットカード情報の取扱い件数・金額が大きな事業者に、要請されている方法です。

自己問診

自己問診とはセルフチェックです。チェックリストにそってPCI DSSの要求事項を確認し、すべて「Yes」であれば「PCI DSSに準拠している」と認められます。カード情報取扱い件数の比較的少ない一般加盟店などの事業者向けの方法です。

クレジットカード加盟店が要求されるPCI DSS準拠事項

取り扱うクレジットカードブランド(VISA, MASTERなど)と、クレジットカード決済の取り扱い件数(年100万件未満, 2万件未満など)によって、PCI DSSにどのレベルで準拠する必要があるかは異なります。一例としてVISAの分類を紹介します。

VISA:年間決済取扱い件数によるレベル分類と要件

| レベル1 | レベル2 | レベル3 | レベル4 | |

|---|---|---|---|---|

| 年間決済取扱件数 | ~2万件 | 2万件~ 100万件 |

100万件~ 600万件 |

600万件~ |

| 自己問診票(SAQ) | 必須 | 必須 | 必須 | |

| 四半期ごとに、ASVによる外部ネットワークの脆弱性スキャン | 必須 | 必須 | 必須 | |

| 四半期ごとに、ASVによる内部ネットワークの脆弱性スキャン | 必須 | 必須 | ||

| ネットワーク層とアプリケーション層への内部・外部ペネトレーションテスト | 必須 | 必須 | ||

| QSAによる訪問審査 | 推奨 | 必須 |

※サービズプロバイダーは、年30万件以上でレベル1、年30万件未満でレベル2への対応が必要

年間のクレジットカード決済件数が2万件未満であれば「自己問診票(SAQ)」のみでPCI DSSに準拠できます。取り扱い件数が増え、2万件~100万件になると「自己問診票(SAQ)」に加え、「外部ネットワークの脆弱性スキャン」が必要になります。取り扱い件数がさらに増えれば、PCI DSS準拠に必要な条件は厳しくなります。

タイプ別SAQ(自己問診)

自己問診のチェック項目は約400もありますが、条件によっては最小22項目まで減らすことができます。全てのカード決済処理を外部委託するリンク型のクレジットカード決済を利用しているECサイトなどが該当し、「SAQ A」タイプと呼ばれます。

| 加盟店の業態 | カード情報の取扱い形態 | 求められる PCI DSS SAQ タイプ |

準拠 項目数 (付録含) |

|---|---|---|---|

| 非対面EC/通信販売加盟店 | |||

|

EC または通信販売の加盟店でカード情報をシステムまたは加盟店内で電子形式で通過、処理、保存しない | SAQ A | 22 |

|

EC の決済を PCI DSS 準拠済みのサービスプロバイダーに部分的に委託している EC の加盟店でカード情報をシステムまたは加盟店内で電子形式で通過、処理、保存しない | SAQ A-EP |

193 |

| 対面/通信販売加盟店 ※EC加盟店には適用されない | |||

| CCT などの決済端末をダイアルアップ接続する主に対面加盟店 | インプリンタ、スタンドアロン型のダイアルアップの決済端末のみによってカード情報を処理する加盟店であり、カード情報を保存していない | SAQ B | 41 |

| CCT などの決済端末を IP接続する主に対面加盟店 | 決済ネットワークまたは ASP/クラウド事業者に IP 接続されるスタンドアロン型の PCI PTS 認定の決済端末のみによってカード情報を処理する加盟店であり、カード情報を保存していない | SAQ B-IP | 88 |

| POS をインターネットに接続してカード処理する主に POS 加盟店 | POS システムまたはその他のインターネットに接続されているペイメントアプリケーション経由でカード情報を処理するが、カード情報をコンピュータシステムに保存しない加盟店 | SAQ C | 162 |

| 電話やハガキ/FAX でカード処理する主に通信販売加盟店 | Web ブラウザなどの仮装端末のみでインターネットを経由して、1件ずつカード情報を処理し、カード情報をコンピュータシステムに保存し ない。決済に利用する Web アプリケーションは PSP、アクワイアラーなどサードパーティから提供される必要がある | SAQ C-VT | 85 |

| PCI P2PE ソリューションを導入した主に POS 加盟店 | PCI P2PE に認定されたソリューションを導入し、それらに含まれる決済端末のみでカード情報を処理する加盟店であり、カード情報を保存していない | SAQ P2PE | 33 |

| 対面/非対面加盟店 | |||

|

|

SAQ D Marchant |

331 |

DGフィナンシャルテクノロジーの決済サービスについて詳しく知りたい方はこちら

PCI DSSの要件への対応方法|弊社での実例をご紹介します

PCI DSSの要件に対するDGフィナンシャルテクノロジー(DGFT)での対応方法を紹介します。非常に専門的な内容になるので、全て読む必要はありません。ざっと目を通して「専門的で手間のかかる項目が多数ある」ということをご認識ください。

安全なネットワークの環境と維持

| No | 要件 | 対応方法 |

|---|---|---|

| 1 | カード会員データを保護するために、ファイアウォールをインストールして構成を維持する |

|

| 2 | システムパスワードおよび他のセキュリティパラメータにベンダ提供のデフォルト値を使用しない |

|

カード会員データの保護

| No | 要件 | 対応方法 |

|---|---|---|

| 3 | 保存されるカード会員データを保護する |

|

| 4 | オープンな公共ネットワーク経由でカード会員データを伝送する場合、暗号化する |

|

脆弱性管理プログラムの整備

| No | 要件 | 対応方法 |

|---|---|---|

| 5 | すべてのシステムをマルウェアから保護し、ウィルス対策ソフトウェアまたはプログラムを定期的に更新する |

|

| 6 | 安全性の高いシステムとアプリケーションを開発し、保守する |

|

強固なアクセス制御手法の導入

| No | 要件 | 対応方法 |

|---|---|---|

| 7 | カード会員データへのアクセスを、業務上必要な範囲内に制限する |

|

| 8 | システムコンポーネントへのアクセスを確認・許可する |

|

| 9 | カード会員データへの物理アクセスを制限する |

|

ネットワークの定期的な監視およびテスト

| No | 要件 | 対応方法 |

|---|---|---|

| 10 | ネットワークリソースおよびカード会員データへのすべてのアクセスを追跡および監視する |

|

| 11 | セキュリティシステムおよびプロセスを定期的にテストする |

|

情報セキュリティーポリシーの整備

| No | 要件 | 対応方法 |

|---|---|---|

| 12 | すべての担当者の情報セキュリティに対応するポリシーを維持する |

|

PCI DSS認定取得のプロセスと費用

要件の項目数を限定すれば簡単にも思えるPCI DSS対応ですが、実際には非常に多くの工数が必要です。

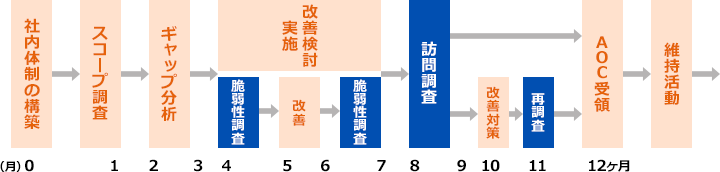

PCIDSS準拠までのタスクと流れ

1 スコープ調査 - PCI DSS準拠対象範囲の確定

カード会員情報の取り扱い範囲とPCI DSS準拠対応が必要な範囲を確定します。

2 ギャップ分析

自社のシステムや運用を確認し、PCIDSSの要求項目との「ギャップ分析」を行います。これに基づいて、必要な改善計画を策定します。

3 改善計画の立案と実装

改善計画に基づいて、システムへの実装や運用の変更を行います。実装後は、改善を確認します。PCI DSSのすべての要件が満たされるように改善します。

4 テスト実施

「ASVスキャン」や「ペネトレーションテスト」によって脆弱性対応が完了していることをテストします。訪問審査に向けて、規程類や証跡を準備します。

5 訪問審査

QSAによる訪問審査を受けます。すべての審査にクリアするとPCIDSS準拠が認められます。準拠状態を維持する活動を継続します。

DGフィナンシャルテクノロジーは業界でいち早くPCI DSSに準拠

DGフィナンシャルテクノロジー(DGFT)は、決済代行サービスを提供する会社として日本で初めてPCI DSSに準拠し、以来多くの事業者さまのクレジットカード情報を預かり「カード情報の非保持化」ソリューションを提供しています。長年に渡って最新のセキュリティ基準への対応を続けています。

安心・安全なクレジットカード決済の導入ならDGFTにご相談ください

DGフィナンシャルテクノロジー(DGFT)の提供する決済システム「VeriTrans4G」のクレジットカード決済は、事業者様でクレジットカード情報を取り扱う必要のない、非保持・非通過化に完全対応。国際セキュリティ基準「PCI DSS」に完全準拠したシステムで、情報漏えいリスクを軽減します。

また、不正利用防止のため、3Dセキュア、セキュリティコード認証、不正検知ソリューションなど多彩なセキュリティオプションも提供。手間やコストを抑えて「クレジットカード・セキュリティガイドライン」の求めるセキュリティ基準に対応可能です。

これからクレジットカード決済システムを導入したい、現在の決済システムのセキュリティに不安がある、という事業者様はぜひお気軽にご相談ください。

公開日 2019/04/03

お問い合わせ

お問い合わせ